Kripto para birimi ve blockchain alanında uzun yıllara dayanan deneyime sahip tecrübeli bir araştırmacı olarak, bu “Bull Checker” kötü amaçlı yazılımına benzer olayları okurken bir deja vu hissinden kendimi alamıyorum. Öyle görünüyor ki, ne zaman inovasyon ve teknolojik ilerleme açısından ileriye doğru bir adım atsak, birileri bunu kötü amaçlarla kullanmanın bir yolunu buluyor.

Solana’nın DeFi sistemlerinin kullanıcıları, “Bull Checker” adı verilen güvenli olmayan bir Chrome uzantısı konusunda uyarılıyor. Bu uyarı, siber güvenlik uzmanları ve topluluk katılımıyla yapılan ortak araştırmaların ardından Solana blok zincirindeki merkezi olmayan borsa toplamanın kilit oyuncularından biri olan Jüpiter’den geliyor.

Tüm Solana Kullanıcılarına Bir Uyarı

Jupiter Research’e göre, Offside Labs ve önemli topluluk moderatörleriyle işbirliği içinde, kullanıcı cüzdanlarından yetkisiz token transferlerinin arkasında “Bull Checker” Chrome uzantısının olduğu keşfedildi. Geçtiğimiz hafta, kapsamlı bir soruşturmaya yol açan garip token drenajlarına ilişkin çok sayıda rapor geldi. Jupiter Research şunları söylüyor: “Kullanıcılarımızdan çok sayıda şikayet aldıktan sonra yaptığımız incelemede ‘Bull Checker’ uzantısının bu hırsızlıklar için bir araç olarak kullanıldığı ortaya çıktı.” Memecoin sahiplerini görüntülemeye yönelik uzantının, işlem verilerini değiştirme yeteneğine sahip olduğu keşfedildi.

Bir güvenlik analisti olarak verilen cümleyi şu şekilde yeniden ifade ederim: “Resmi alan adı üzerinde gerçek bir dApp ile etkileşimde bulunduğunuzda, bu uzantı arka planda bekler. Daha sonra onay için cüzdanınıza giden işlem başlığını ustaca değiştirir. Sonuçlar normal görünebilir, ancak bu işlemler, jetonları bir saldırganın cüzdanına aktarmak için gizlice manipüle ediliyor. Bu uzantıyı özellikle sinsi yapan şey, normal işlem simülasyonları sırasında fark edilmeden kalan kötü amaçlı kodlar sunmasıdır,” diye belirtti Jupiter’in anonim kurucusu Meow.

Bir kripto yatırımcısı olarak “Bull Checker”ın teknik yönlerini inceledim ve bu saldırıda kullanılan yöntemlerin oldukça karmaşık olduğunu gördüm. Daha basit bir ifadeyle, uzantının cüzdan bağdaştırıcımın ‘signTransaction’ yöntemini kendi sürümüyle değiştirebileceğini keşfettim. Bu değiştirilmiş uygulama daha sonra imzasız işlemi uzaktaki bir sunucuya iletecektir. İşlemi onayıma geri gönderdikten sonra, sunucu gizlice boşaltma programına bir çağrı ekledi. Meow, esasen, bu boşaltma programının, işlemi onayladığımda paramı tüketeceğini açıkladı.

Yirmi yılı aşkın deneyime sahip deneyimli bir siber güvenlik uzmanı olarak, şüphelenmeyen kullanıcıları istismar etmeyi amaçlayan sayısız kötü amaçlı etkinlik örneği gördüm. Ancak bu keşif, karmaşık yapısı ve yol açabileceği potansiyel hasar nedeniyle dikkatimi çekti. Daha yakından inceledikten sonra, bu kötü amaçlı yazılımın görünüşte rutin işlemler içinde gizlendiğini fark ettim. Bir kullanıcının belirteç yetkisinin, saldırganın bilgisi olmadan bir saldırganın adresine aktarılması, dijital dünyada karşılaştığımız sürekli gelişen tehdit manzarasının tüyler ürpertici bir hatırlatıcısıdır. Her zaman tetikte olmamız ve zorluklarla kazandığımız varlıklarımızı korumak için gerekli her türlü önlemi almamız konusunda kesin bir uyarıdır. Bu durumda, istismarcının adresi 8QYkBcer7kzCtXJGNazCR6jrRJS829aBow12jUob3jhR idi ve bu isim artık bir uyarı sembolü olarak sonsuza kadar hafızama kazınacak.

Bir kripto yatırımcısı olarak yakın zamanda kendimi iyi düşünülmüş bir saldırı planına sahip sinsi bir yazılımla uğraşırken buldum. Başlangıçta, simüle edilmiş işlemler sırasında Solana (SOL) bakiyemi takip ediyordu ve bu genellikle kötü amaçlı komutların iptal edilmesine neden olan sıfır bakiye gösteriyordu. Ancak simülasyon bittikten hemen sonra bu kurnaz saldırgan, hızla birbiriyle bağlantılı bir dizi işlem gerçekleştirdi. Bunlar arasında bakiyemi artırmak için SOL’un aktarılması, zararlı işlemin gerçekleştirilmesi ve ardından SOL’un geri çekilmesi de vardı; üstelik bunların hiçbirini benim haberim bile olmadan yaptı.

“Bull Checker” adı verilen araç, başlangıçta “Solana_OG” adlı anonim bir Reddit hesabı kullanılarak pazarlanıyordu ve bu, memecoin ticaretiyle ilgilenen insanları cezbediyor gibi görünüyordu. Şeffaflığın olmayışı ve işlevselliğin sorgulanabilirliği göz önüne alındığında, bunun endişe yaratması gerekirdi. Ne yazık ki bu uzantı, yapısından habersiz birden fazla kullanıcının bilgisayarına kurulmayı başardı.

Analizim sırasında, “Bull Checker”ın potansiyel olarak kötü amaçlı olduğu ortaya çıkarılmış olsa da, zararlı yeteneklere sahip diğer benzer uzantıların hâlâ gizleniyor olabileceği ortaya çıktı. Kullanıcıların, web sitelerindeki tüm verileri okumak ve değiştirmek için kapsamlı izinler isteyen herhangi bir uzantıya ihtiyatla yaklaşmalarını şiddetle tavsiye ediyorum. Meow’un uyardığı gibi, kullanıcılar herhangi bir uzantının, özellikle de finansal işlemler veya cüzdan verilerini içerenlerin orijinalliğini ve gerekliliğini doğrulamalıdır.

Bu tür tehditlere karşı koymak için Blowfish, simülasyon sahtekarlığı saldırılarını engellemek üzere tasarlanan SafeGuard adlı yeni bir güvenlik özelliğini tanıttı. Bu yenilik şu anda birçok Solana cüzdanı tarafından benimseniyor. Bu güvenlik geliştirmesinin uygulanması, işlem doğrulamalarının güvenilirliğini artırarak benzer ihlallere karşı ekstra bir koruma sağlıyor.

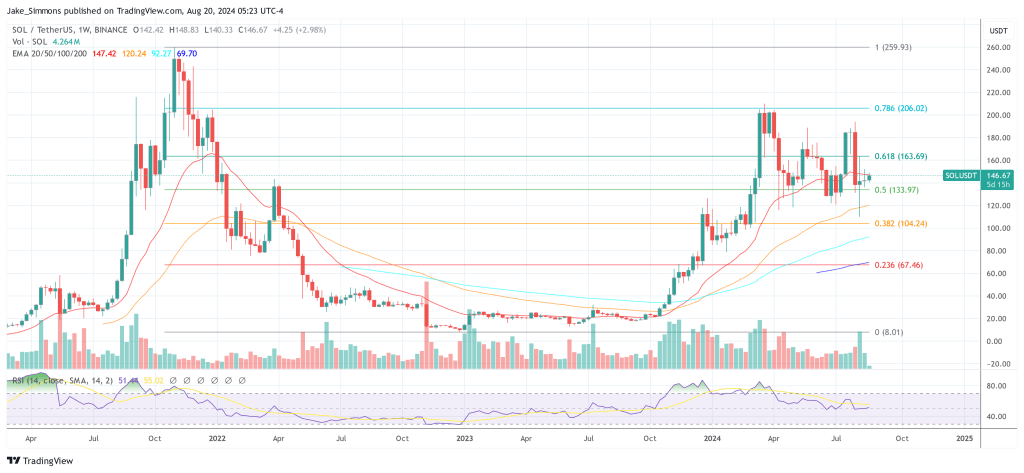

Yazının yazıldığı sırada Solana 146,67 dolardan işlem görüyordu.

- AVAX TAHMINI. AVAX kripto

- POPCAT TAHMINI. POPCAT kripto

- PORTAL TAHMINI. PORTAL kripto

- Brad Pitt’in kalbi, oğlu Pax’in e-bisiklet kazasından sonra iletişim kurmayı reddetmesi ve Angelina Jolie tarafından teselli edilmesiyle acı çekiyor – ve korkunç yeni ayrıntılar ortaya çıkıyor

- ‘Rolling Stone’ Profilindeki A-Listers Hakkında En İyi Stevie Nicks Hikayeleri

- David Foster’ın kızı Erin Foster, eski üvey kardeşleri Gigi Hadid ve Brody Jenner ile hâlâ yakın olup olmadığını açıkladı

- Rebecca Judd, Lily Allen’ın bu tuhaf trendden para kazanmasının ardından ayak parmaklarının fotoğraflarını paylaşırken bir ayak fetişi hesabı açmanın ipuçlarını veriyor

- Polkadot için kısa vadeli bir aksilik: Yatırımcılar daha iyi bir anlaşma mı bekliyor?

- DOGE TAHMINI. DOGE kripto

- QI TAHMINI. QI kripto

2024-08-20 18:12